Des écoliers australiens âgés d’à peine six ans accèdent à de la pornographie en ligne, ont averti les directeurs d’école.

Une enquête parlementaire de Nouvelle-Galles du Sud sur les impacts de la pornographie nuisible sur la santé mentale, émotionnelle et physique a été créée en août de l’année dernière et a eu ses premières audiences en mars.

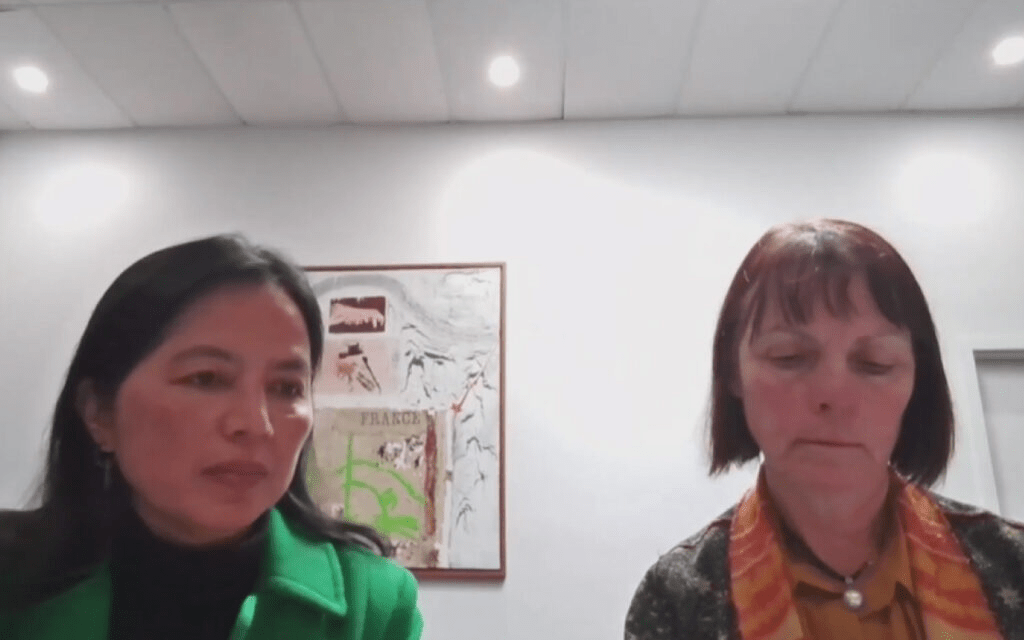

Lourdes Mejia, directrice de l’école privée Montgrove College, dans l’ouest de Sydney, a déclaré lundi lors de la deuxième série d’audiences de l’enquête qu’elle était « surprise » par l’âge des enfants qui semblaient exposés à la pornographie.

« J’ai vu des cas beaucoup plus jeunes d’enfants, dès la deuxième ou la première année », a-t-elle déclaré en réponse à la directrice de la Hunter Valley Grammar School, Rebecca Butterworth, affirmant que des élèves de sixième année partageaient des images sexualisées.

« On peut voir qu’ils ont eu accès à la pornographie, peut-être à travers les histoires qu’ils racontent ou même parfois les dessins ou les choses qu’ils écrivent, les petits mots qu’ils se passent et que j’ai vus récemment et qui m’ont beaucoup surpris. »

Mme Mejia a déclaré à l’enquête qu’il y avait un problème d’enfants issus de l’immigration qui regardaient d’énormes volumes de pornographie parce que leurs parents ne croyaient pas que cela pouvait arriver.

« Un autre point a été soulevé : certaines familles issues d’un contexte culturel différent, ou des migrants récents qui n’ont pas grandi avec ce genre de choses, pensent qu’ils sont exemptés ou se disent : « Cela n’arrivera jamais à mon enfant » », a-t-elle déclaré.

« Je vois de plus en plus de cas où ces enfants ont accès à ce genre de contenu pendant des heures et où les parents se demandent : « Comment est-ce possible ? », car cela ne correspond pas à leur éducation ni à leurs valeurs. »

Elle a également déclaré à l’enquête qu’elle pensait que la pornographie « s’introduisait » parce que les enfants avaient un accès non réglementé aux médias sociaux et qu’il était difficile d’obtenir de l’aide des parents qu’elle « apprécie vraiment dans la salle », plutôt que de ceux qui étaient déjà préoccupés et qui agissaient.

Lorrae Sampson, directrice du Nowra Anglican College, a déclaré avoir constaté une augmentation du nombre de filles et d’enseignantes « devant supporter des garçons faisant des insinuations ou des bruits sexuels inappropriés » et une « objectification » des filles par de jeunes garçons.

Les soumissions à l’enquête ont été clôturées en janvier et comprennent des témoignages troublants de parents, de partenaires et de personnes accros à la pornographie sur les effets horribles du contenu sexuel sur les enfants, dont beaucoup sont trop explicites pour être publiés.

Mais Mish Pony, la PDG du groupe de défense de la prostitution Scarlet Alliance, a déclaré dans sa soumission qu’elle rejetait l’idée que la pornographie était « intrinsèquement nocive », affirmant qu’elle pourrait être bénéfique aux homosexuels.

« De nombreuses personnes LGBTQI+ rapportent des expériences positives avec la pornographie, notamment une meilleure compréhension de la sexualité personnelle, une éducation sur les pratiques sexuelles non couvertes par les programmes scolaires et une validation de l’identité personnelle », a-t-elle écrit.

Elle a également déclaré que « les acteurs du porno sont des travailleurs du sexe » et que la pornographie en ligne offrait de nouvelles opportunités aux prostituées.

« Plus récemment, de nombreux travailleurs du sexe « en personne » se sont également diversifiés en participant à des formes numériques de travail du sexe, notamment le live camming/streaming, la création de contenu pour adultes autoproduit et distribué et la pornographie produite en studio », a-t-elle écrit.

« L’accessibilité accrue et l’émergence de nouvelles plateformes en ligne (par exemple OnlyFans) ont fourni aux travailleurs du sexe des opportunités publicitaires autonomes pour des services en personne et la capacité de surmonter les défis, notamment les restrictions liées à la COVID-19 et la précarité croissante de l’économie des petits boulots. »

Image d’en-tête : les directrices Loudes Mejia et Lorrae Sampson (Parlement de la Nouvelle-Galles du Sud).

Voir l’article original cliquez ci-dessous :

Laisser un commentaire