En 2023, nous avions rapporté comment les agences américaines utilisaient les métadonnées des notifications push sur les smartphones à des fins de surveillance, faisant pression sur des entreprises technologiques comme Apple et Google pour qu’elles leur transmettent les informations des utilisateurs. Suite à l’enquête du sénateur Ron Wyden, Apple a révélé qu’il lui était légalement interdit de divulguer cette pratique, ce qui suscite de vives inquiétudes quant aux libertés civiles et aux excès de pouvoir du gouvernement.

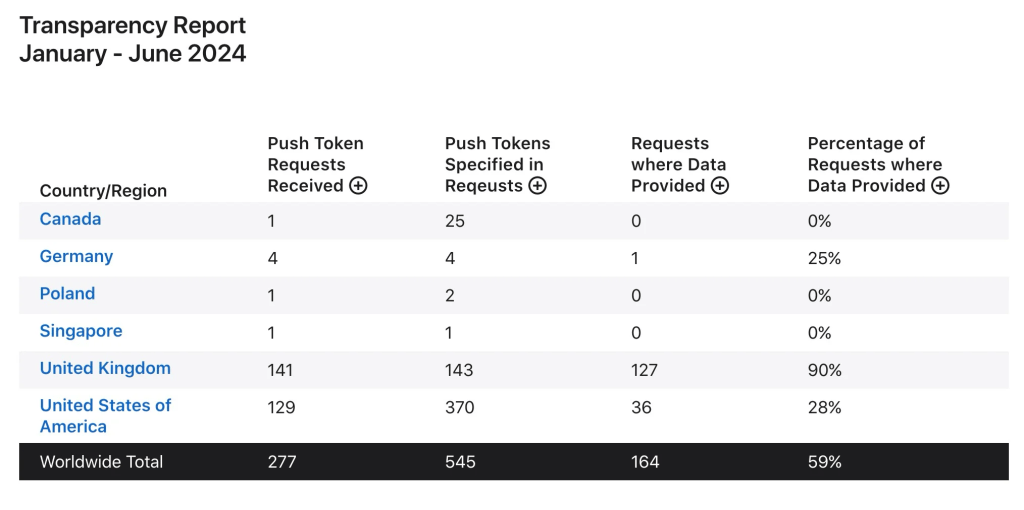

Aujourd’hui, les demandes gouvernementales d’informations sur les utilisateurs liées au système de notification push d’Apple se sont poursuivies au cours du premier semestre 2024, le Royaume-Uni ayant soumis 141 demandes, malgré la taille relativement petite du pays, et les États-Unis suivant avec 129.

L’Allemagne a également obtenu des données durant cette période. Singapour, malgré ses demandes de renseignements, n’en a reçu aucune. Ces chiffres proviennent du dernier rapport de transparence d’Apple, mettant en lumière l’intérêt des gouvernements mondiaux pour un vecteur de surveillance moins connu.

Protégez-vous : les notifications d’applications sont un véritable cauchemar en matière de surveillance. Voici comment les gérer.

Même certaines applications de confidentialité peuvent être compromises par la surveillance au niveau des notifications push. De nombreuses applications dépendent d’Apple ou de Google pour l’envoi des notifications, des services qui peuvent exposer des métadonnées critiques, telles que l’application qui a envoyé la notification, la date et la fréquence de son envoi.

Ces métadonnées peuvent être utilisées par les gouvernements pour déduire l’activité et les connexions sociales des utilisateurs, voire les désanonymiser. Elles contournent entièrement le chiffrement au niveau de l’application, exploitant une couche indépendante de la volonté de l’utilisateur ou du développeur.

Le rapport d’Apple détaille les enjeux de ces demandes. Lorsqu’une personne active les notifications pour une application, le système génère un « jeton push » qui relie l’appareil et l’application à un compte Apple spécifique.

Selon l’entreprise, « les demandes de jeton push reposent sur un identifiant de jeton du service de notifications push d’Apple. Lorsqu’un utilisateur autorise une application installée à recevoir des notifications, un jeton push est généré et enregistré auprès du développeur et de l’appareil concernés. Les demandes de jeton push recherchent généralement des informations d’identification du compte Apple associé au jeton push de l’appareil, telles que le nom, l’adresse physique et l’adresse e-mail. »

Tant que les plateformes contrôlent l’infrastructure de notification et sont légalement tenues au secret, elles deviennent des partenaires silencieux dans un système qui compromet la confidentialité, même pour ceux qui utilisent des outils conçus pour la protéger.

Les données des jetons Push étaient accessibles par le biais d’assignations à comparaître, une voie plus facile pour les forces de l’ordre, jusqu’à ce qu’Apple ajuste sa politique à la fin de 2023. À partir de décembre, la société a commencé à exiger une ordonnance d’un juge avant de fournir ce type d’informations sur les utilisateurs.

Protégez-vous : les notifications d’applications sont un véritable cauchemar en matière de surveillance. Voici comment les gérer.

Voir l’article original cliquez ci-dessous :

En savoir plus sur THE BLACK SUN

Abonnez-vous pour recevoir les derniers articles par e-mail.